Tal cual y cómo hablábamos hace dos semanas, las claves y los engaños son más de los que pensamos, pero menos de los que preocuparnos.

Hoy vamos aver que tipos de ataques nos pueden hacer y que medidas podremos tomar en esos casos.

Tipos de ataques

Una vez descriptas algunas de las herramientas utilizadas por los delincuentes, es necesario estudiar las diversas metodologías y tipos de ataques posibles que buscan robar información confidencial del usuario

para utilizarla fraudulentamente para adquirir productos o servicios:

Ataques de phishing basados en suplantación

En estos casos, la metodología consiste en suplantar la dirección verdadera de un sitio web por una dirección falsa. Entre las técnicas que se utilizan para llevar a cabo ataques de phishing por suplantación, los más utilizados son los siguientes:

• Nombres de dominios erróneos: consiste en registrar dominios similares a los utilizados por las entidades bancarias. Fue una de las primeras formas explotadas y si bien los sitios pueden ser fácilmente rastreados e inhabilitados, sigue siendo utilizado en la actualidad. Ejemplo: www.bancoenlinea.com -> www.bancoenlineas.com.

Es decir, para la primera dirección verdadera, www.bancoenlinea.com, el phisher registra una dirección similar www.bancoenlineas.com.

El truco radica en registrar un nombre similar al original, por lo general agregando o cambiando alguna de los caracteres del dominio original. Con esto, se logra que el usuario ingrese al sitio falso cuando comete el error de tipear la URL o cuando ingresa desde un en lace sin notar la diferencia en el nombre del dominio.

En esta metodología, conocida como typosquatting1, el atacante puede “jugar” con los caracteres y registrar una dirección web que a simple vista parece la original, como por ejemplo:

www.banc0enlinea.com

Donde la letra “o” se ha remplazado por el número “0”.

• Ofuscación de URL: se crea un sitio web falso ocultando, o evitando la fácil lectura, de la dirección o URL a la que el usuario ingresa. Esta técnica es denominada ofuscación2 de URL.

En este caso, el phisher busca dificultar la lectura de la URL a través de diferentes trucos que básicamente consisten en ocultar la dirección web codificando la dirección IP de distintas maneras. Como resultado, lo que el usuario visualiza en la barra de navegación podría ser algo similar a lo siguiente:

- Visualización de la dirección en sistema decimal:

http://201.60.31.236/ - Visualización de la dirección en sistema hexadecimal:

http://0xc9.0x3c.0x1f.0xec/ - Visualización de la dirección en sistema octal:

http://0311.0074.0037.354/

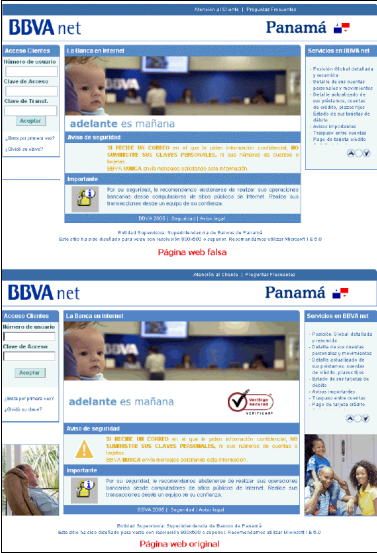

• Clonación de páginas web: consiste en hostear o alojar una página web falsa, muy similar a la original de la entidad atacada, en un servidor controlado por el atacante. Actualmente, esta técnica es la más común y la más explotada para realizar ataques de phishing. A continuación, se

presenta una página web de una entidad bancaria, que ha sido copiada, pero presenta algunas alteraciones con respecto a la original:

Al contrario de lo que se puede suponer, cualquier persona puede realizar un ataque de phishing sin poseer conocimientos avanzados del tema, debido a que existen aplicaciones que permiten “automatizar” el desarrollo de estos ataques.

Los denominados kits de phishing, si bien tuvieron su mayor auge y popularidad a mediados del 2007, aún permiten llevar a cabo este tipo de fraudes con sólo modificar una plantilla preestablecida sobre cada entidad.

Estos kits son comercializados a través de sitios web y foros, con lo que el atacante sólo necesita un servidor web para concretar los ataques y obtener la información bancaria y financiera de los clientes de una determinada institución en cuestión de horas.

Utilización de troyanos bancarios

A diferencia de los keyloggers convencionales, los troyanos bancarios están diseñados para detectar patrones de cadenas como por ejemplo “password” o “contraseña” cada vez que el usuario ingresa a la zona de registro de la entidad atacada. En ese momento, se activa la captura de información específica, obteniendo los datos de registro del usuario.

Ante esta problemática, las entidades comenzaron a implementar contramedidas como los teclados virtuales con el ánimo de minimizar el impacto causado por las acciones de estos ataques.

Esta medida de seguridad permite ingresar la información solicitada mediante la utilización del mouse y a través de un teclado que se despliega en pantalla, posibilitando que el usuario ingrese sus datos sin presionar ninguna tecla en el teclado físico.

Posteriormente, los atacantes comenzaron a implementar, en estos troyanos, un módulo que permite no sólo el registro de lo que se escribe con el teclado, sino que también permite realizar capturas de pantalla (imágenes) cada vez que el usuario accede al sitio web y realiza un clic sobre el teclado virtual. De esta manera, los creadores de códigos maliciosos lograron saltar las restricciones provistas por esta contramedida.

Del mismo modo, muchos de estos troyanos bancarios basados en componentes keylogger, también poseen la capacidad de grabar videos. Estos videos capturan parte de la pantalla del usuario tomando como referencia el cursor del mouse, precisamente en la zona donde se ubica el teclado virtual, permitiendo que el atacante logre obtener, de igual forma, la información que busca.

Redireccionamiento Web

Otra de las técnicas utilizadas por los troyanos bancarios es la denominada DNS Poisoning (envenenamiento de DNS), consistente en modificar los DNS3 para redireccionar el dominio real hacia una dirección IP falsa creada por el atacante.

De esta manera, cada vez que el usuario ingrese a una determinada dirección, como por ejemplo www.bancoenlinea.com o a una dirección IP como 201.60.31.236, será redireccionado hacia la página web previamente creada por el atacante con el fin de engañar a la víctima.

La técnica más utilizada por los troyanos bancarios es la denominada Pharming Local. En este caso, cuando el troyano bancario compromete un equipo, lo que modifica es un archivo llamado “hosts” que puede ser encontrado en cualquier sistema operativo.

Este es un archivo de texto que funciona a modo de caché interno permitiendo resolver, de manera local, nombres de dominio contra direcciones IP, de manera tal que la relación entre los nombres de los sitios

web configurados en tal archivo, identifican de manera unívoca las direcciones IP, establecidas en el archivo en cuestión.

Superposición de imágenes

La técnica se basa en la superposición de una imagen en la zona de acceso del sitio web. Se utiliza otra variante de troyano bancario para controlar el momento en que el usuario ingresa al sitio web de la entidad elegida. Cuando esto sucede, el troyano muestra una imagen que se superpone a la del sitio web, en la zona de acceso del login de usuario.

Es decir que el usuario ingresa a la página real de la entidad bancaria, sin percatarse de que en la zona de acceso se superpuso una imagen falsa. Cuando el usuario hace clic sobre la imagen desplegada por el código malicioso, y no sobre la verdadera zona de acceso, ingresa al sitio web falso donde sus datos serán grabados por el troyano y enviados al atacante

Una problemática mundial

Lamentablemente, los ataques descriptos son cada vez mayores y se encuentran en crecimiento a nivel mundial. Según el APWG, sólo durante enero del 2008 se reportaron alrededor de 30.000 casos de ataques de phishing, siendo Estados Unidos el país con mayor tasa de hospedaje de sitios web falsos con casi el 37,25%, seguido por Rusia, China y Alemania con el 11,66%, 10,3% y 5,64% respectivamente.

En Latinoamérica, esta problemática también alcanzó tasas de propagación realmente preocupantes registrándose una gran actividad de ataques en muchos países de la zona. Por su lado, Brasil se encuentra entre los países de América Latina que realizan mayor cantidad de ataques de phishing.

Seguimos la próxima!!